IAM — безопасный доступ ко всей инфраструктуре из одной точки

Единый вход, иерархические права, мгновенная блокировка и полный аудит. Подключайте корпоративные приложения через SSO‑прокси без их доработки, управляйте ролями и проектами из одного интерфейса.

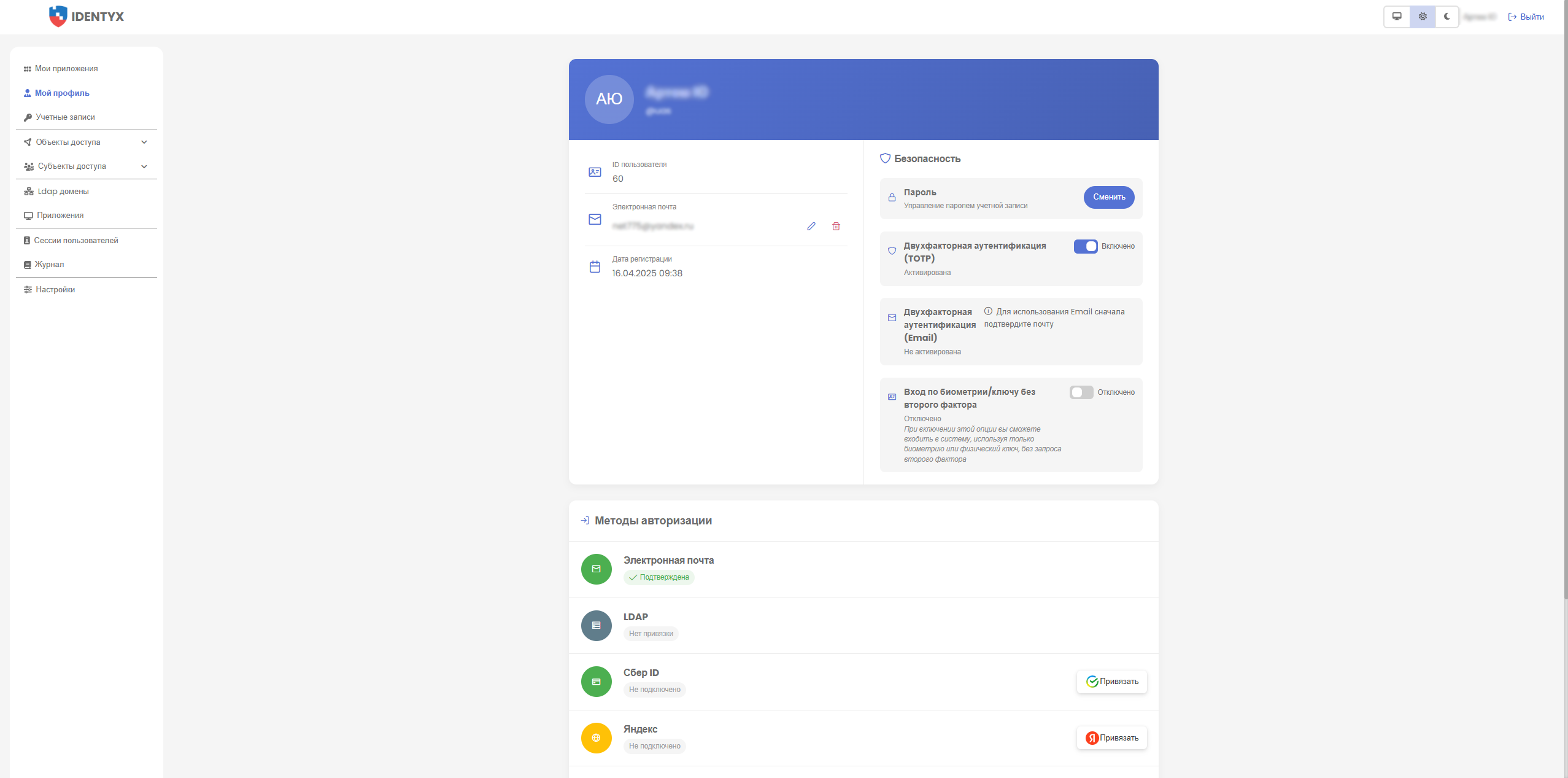

Модуль Identity and Access Management (IAM) в INFRAX обеспечивает централизованное управление учётными записями, ролями и правами доступа ко всем ИТ-ресурсам организации. Иерархическая модель прав с наследованием, синхронизация пользователей и проектов из Identyx, SSO‑прокси для веб‑приложений и автологин для legacy‑систем — всё это снижает административную нагрузку и обеспечивает соответствие требованиям ИБ без доработки целевых приложений.

Основные возможности

Иерархические права доступа

Права назначаются на папки узлов и наследуются дочерними объектами. Формат path‑нотации: /objects/.../view, /objects/.../edit, /objects/.../remote_connect. Поддержка wildcards (/objects/*) для массового назначения, переопределение на уровне узла и приоритет Deny над Allow для точного контроля.

Ролевая модель (RBAC)

Предустановленные роли: Администратор (полный доступ ко всем функциям), Администратор Helpdesk (управление всеми тикетами), Пользователь (только свои тикеты + ограниченный доступ к узлам). Назначение индивидуальных прав и прав через роли. Гранулярный контроль: просмотр, редактирование, удалённое подключение, доступ к меню.

SSO и проксирование приложений

Identyx Access Gateway — обратный прокси с единой авторизацией. Пользователь выбирает плитку приложения в портале и попадает в целевую систему уже авторизованным, без доработки приложений. При SSO‑входе пользователи создаются автоматически — zero‑touch onboarding без ручного заведения учётных записей.

Синхронизация из Identyx

Автоматическая синхронизация пользователей и проектов из внешней системы Identyx. Периодическое обновление, автоматическое создание учётных записей при SSO‑входе, привязка пользователей к проектам.

Мгновенная блокировка

При увольнении, инциденте или компрометации учётной записи администратор отключает пользователя от всех систем одним нажатием — без задержек и риска несанкционированного доступа.

Полный аудит действий

Все изменения прав, входы в систему и действия пользователей фиксируются с привязкой к объектам, времени и инициаторам. Отчёт «кто имеет доступ к критичным системам», история подключений за произвольный период, все изменения прав доступа. Запись сессий удалённых подключений для расследования инцидентов.

Соответствие стандартам ISO 27001, SOC 2, PCI DSS

Формирование отчётов «кто имеет доступ к критичным системам», полная история подключений за произвольный период, журнал всех изменений прав доступа. Всё необходимое для прохождения compliance‑аудитов — в несколько кликов.

Привязка пользователей к рабочим станциям

Назначение и снятие пользователя с рабочей станции. Быстрое подключение к рабочей станции пользователя прямо из тикета. Выбор станции через модальное окно для оперативной поддержки.

Централизованное хранилище учётных данных

Безопасное хранение credentials для RDP, SSH, VNC, Winbox, SNMP (включая SNMPv3 с auth/priv), VMware, Proxmox, Hyper‑V. Иерархическое наследование по дереву узлов — задайте учётные данные на папку, и все вложенные узлы унаследуют их автоматически. Best Credential — автоподбор наиболее подходящих учётных данных для подключения.

Почему это важно

Проекты и автоматическая фильтрация

Проекты — основная единица организации доступа в INFRAX. Узлы, тикеты, активы и пользователи привязываются к проектам. Фильтрация работает на трёх уровнях: фильтрация узлов — пользователь видит только доступные ему узлы; фильтрация тикетов — отображаются тикеты из доступных проектов и по владельцу; фильтрация меню — недоступные пункты скрываются автоматически, интерфейс строится динамически на основе прав.

Автологин для legacy‑систем (ESSO)

Для устаревших приложений, не поддерживающих современные SSO‑протоколы, доступен режим автоматического ввода учётных данных. Пользователи работают через единый портал Identyx, не запоминая отдельные пароли — это повышает удобство и устраняет риски от слабых или переиспользуемых паролей.

Типовые сценарии

Разделение Production и Development

Создайте роли «Администратор Production» и «Администратор Development» с правами на соответствующие папки. DevOps видит только свои серверы, Junior-админ — только dev-окружение.

Экстренная блокировка

При увольнении или компрометации учётной записи заблокируйте пользователя одним нажатием. Доступ ко всем системам, подключённым через SSO и Identyx, прекращается мгновенно.

Подготовка к аудиту ИБ

Сформируйте отчёт: кто имеет доступ к критичным системам, история подключений за период, все изменения прав. Записи сессий доступны для воспроизведения.

Онбординг нового сотрудника

Назначьте роль и привяжите к проекту — пользователь автоматически получает доступ к нужным узлам, тикетам и приложениям в портале. Не нужно настраивать каждую систему отдельно.

Ограничение доступа Helpdesk L1

Специалисты первой линии видят только свои тикеты и узлы для просмотра. Удалённое подключение и редактирование серверов недоступны — минимальные привилегии без дополнительной настройки.

Единый портал приложений

Подключите корпоративные веб‑приложения через Identyx Access Gateway. Сотрудники заходят на портал один раз и работают со всеми системами без повторной аутентификации.

Compliance‑аудит по ISO 27001

Сформируйте полный пакет отчётов для аудиторов за минуты: кто имеет доступ к критичным системам, история всех подключений и изменений прав за произвольный период. Записи сессий доступны для воспроизведения.